Sécurité d'un site codé avec un outil no-code : les 10 règles à connaître

En bref

- Le no-code accélère la mise en ligne, mais ne supprime pas les risques de sécurité.

- Les 10 règles ci-dessous couvrent les erreurs les plus fréquentes observées sur les sites web.

- Chaque règle propose un exemple concret et une action simple pour décider et réduire le risque.

Introduction

Un site “vibe codé” avec un outil no-code peut donner l’impression d’être “sécurisé par défaut”, car beaucoup de briques sont gérées par la plateforme. Pour un décideur, le sujet est critique : une faille peut coûter cher (image, arrêt d’activité, sanctions, fuite de données). L’objectif de cet article : comprendre les 10 risques majeurs, et savoir quoi exiger sans devenir expert technique.

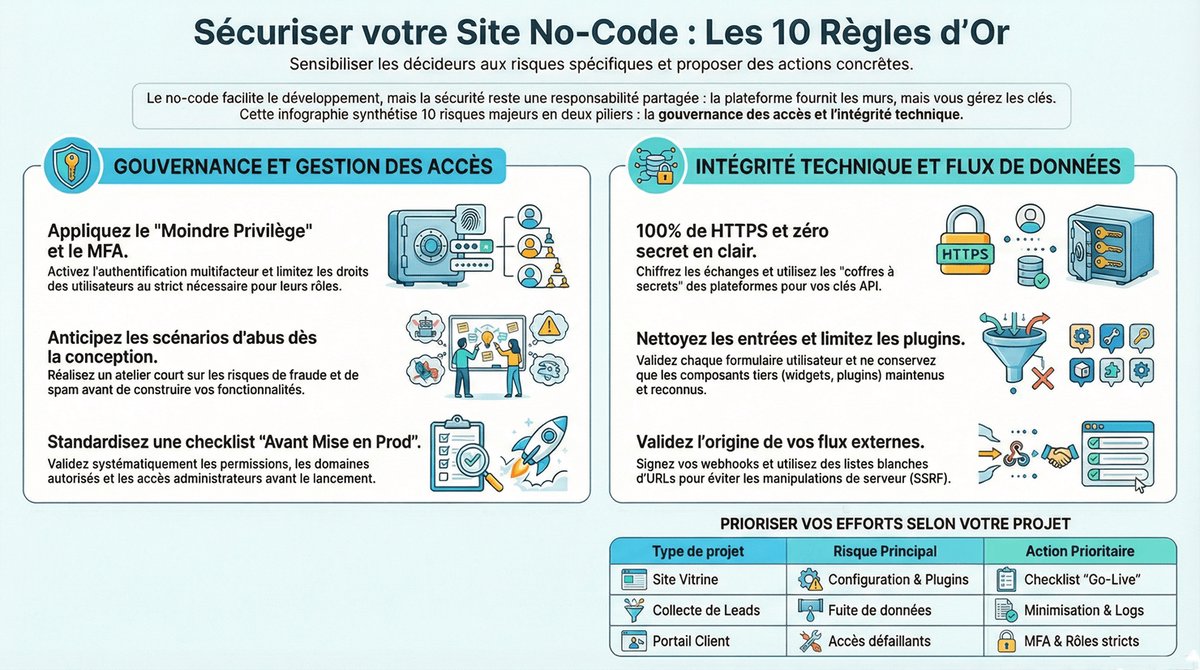

Comprendre en une image

Imaginez votre site comme une boutique dans un centre commercial. Le no-code fournit les murs, l’électricité et parfois des caméras, mais c’est vous qui décidez des clés, des règles d’accès, et de ce que vous exposez en vitrine. La sécurité, c’est surtout de la gouvernance : qui peut faire quoi, avec quelles protections, et comment on détecte un problème.

Les 10 règles à connaître

1) Contrôle d’accès défaillant (Broken Access Control)

- Description : Des utilisateurs accèdent à des pages, données ou actions qui ne devraient pas leur être autorisées. Cela arrive souvent quand les droits ne sont pas pensés “par défaut” (tout bloqué, puis on ouvre).

- Exemple : Un client change l’URL et voit la facture d’un autre client. Ou un employé sans rôle “admin” accède au back-office via un lien direct.

- Solution : Définissez des rôles clairs (visiteur, client, admin) et testez chaque écran/action avec un compte “le moins privilégié”. Exigez des règles d’accès côté serveur, pas seulement des boutons masqués.

2) Défaillances cryptographiques (Cryptographic Failures)

- Description : Les données sensibles ne sont pas correctement protégées en transit ou au repos. Le problème n’est pas “faire du chiffrement”, mais “le bon chiffrement, au bon endroit”.

- Exemple : Formulaire de contact en HTTP, ou export de données clients stocké en clair dans un espace partagé. Une clé d’API est copiée dans une page publique.

- Solution : Imposez HTTPS partout et limitez strictement ce qui est stocké (principe : “on ne garde que l’utile”). Utilisez les coffres à secrets de la plateforme et interdisez les secrets dans les pages, emails, ou champs “texte”.

3) Injection (dont SQL et XSS)

- Description : Des champs (recherche, formulaire, paramètres) permettent d’injecter des commandes ou du contenu malveillant. En no-code, le risque apparaît via connecteurs, requêtes, templates, ou champs affichés sans contrôle.

- Exemple : Un champ “commentaire” affiche du script et vole des sessions (XSS). Un filtre de recherche mal protégé remonte des données non prévues via une requête.

- Solution : Validez et nettoyez les entrées (taille, type, liste de valeurs autorisées) et échappez tout affichage utilisateur. Préférez les connecteurs sécurisés et les paramètres “préparés” plutôt que des requêtes construites avec du texte.

4) Conception non sécurisée (Insecure Design)

- Description : Le produit est conçu sans scénario d’abus : on pense “fonctionnalités”, pas “attaques possibles”. Ce n’est pas un bug, c’est un manque de règles métier et de garde-fous.

- Exemple : Réinitialisation de mot de passe sans limite, permettant des essais massifs. Création de compte sans vérification, facilitant le spam et la fraude.

- Solution : Faites un atelier court “et si quelqu’un abusait ?” (fraude, spam, vol de compte, fuite). Définissez des limites : quotas, étapes de validation, règles anti-automatisation.

5) Mauvaise configuration de la sécurité (Security Misconfiguration)

- Description : Des options par défaut ou des réglages mal compris exposent inutilement le site. C’est fréquent quand on assemble vite : environnements, permissions, CORS, stockage, accès admin.

- Exemple : Un stockage de fichiers public au lieu de privé. Un environnement “test” accessible avec des identifiants faibles.

- Solution : Standardisez une checklist “avant mise en prod” (permissions, domaines autorisés, cookies, stockage, back-office). Désactivez tout ce qui n’est pas utilisé et séparez test/préprod/prod.

6) Composants vulnérables et obsolètes (Vulnerable Components)

- Description : Le site dépend de briques (plugins, widgets, connecteurs, bibliothèques) qui peuvent contenir des failles. Même en no-code, vous “héritez” des risques de l’écosystème.

- Exemple : Un plugin de chat ou d’analytics compromise la page. Un connecteur ancien expose des tokens ou des données.

- Solution : Limitez le nombre de plugins et privilégiez des éditeurs reconnus et maintenus. Tenez un inventaire (qui fournit quoi, pourquoi, et comment désactiver en urgence).

7) Échecs d’identification et d’authentification (Identification & Auth Failures)

- Description : Les comptes ne sont pas assez protégés, ou la session est mal gérée. C’est la porte d’entrée la plus rentable pour un attaquant.

- Exemple : Mots de passe faibles, absence de double authentification, sessions trop longues. Liens de connexion envoyés sans expiration.

- Solution : Activez l’authentification multifacteur (MFA) pour les comptes admin et imposez une politique de mot de passe robuste. Fixez des expirations de session et surveillez les connexions inhabituelles.

8) Manque d’intégrité des données et du logiciel (Software & Data Integrity Failures)

- Description : On fait confiance à des mises à jour, scripts, imports, ou webhooks sans vérifier leur origine. Une chaîne d’intégration mal contrôlée peut injecter du contenu ou des données falsifiées.

- Exemple : Import CSV qui modifie des statuts sensibles sans validation. Webhook accepté depuis “n’importe qui” qui déclenche des actions (ex : remboursement, création admin).

- Solution : Signez/validez les webhooks (secret partagé, liste d’IP, jetons) et mettez des validations métier sur les imports. Ajoutez un “mode approbation” pour les actions critiques (double contrôle).

9) Carence de journalisation et de surveillance (Logging & Monitoring Failures)

- Description : Quand un incident arrive, personne ne le voit ou on ne peut pas reconstituer ce qui s’est passé. Sans traces utiles, on découvre la fuite “trop tard” et on ne sait pas corriger vite.

- Exemple : Aucune alerte sur des tentatives de connexion massives. Impossible de savoir quel compte a exporté une base clients.

- Solution : Activez des logs d’accès et d’actions sensibles (connexion, export, changement de rôles) et définissez des alertes simples. Testez régulièrement : “si un compte est compromis, le détecte-t-on en 15 minutes ?”.

10) Server-Side Request Forgery (SSRF)

- Description : Le serveur est manipulé pour appeler des adresses internes ou des services non prévus. En no-code, cela peut arriver via des fonctions “fetch URL”, connecteurs, automatisations, ou génération de preview.

- Exemple : Un champ URL permet d’appeler une adresse interne (réseau privé, métadonnées cloud) et d’en extraire des secrets. Une automatisation “récupère un contenu” depuis une URL fournie par l’utilisateur.

- Solution : Interdisez les URL libres quand c’est possible et utilisez une liste blanche (domaines autorisés). Bloquez l’accès aux réseaux internes et aux plages sensibles via les options de sécurité de la plateforme.

Pourquoi c’est important pour votre entreprise !

Une faille ne se limite pas à un “bug” : elle peut entraîner arrêt de service, perte de confiance, et coûts juridiques. Le no-code réduit certains risques techniques, mais augmente parfois les risques de configuration, de gouvernance et d’écosystème (plugins, intégrations). La bonne approche : traiter la sécurité comme une exigence produit, au même niveau que la performance et la conformité.

Cas d’usage concrets

- Lancement rapide d’un site marketing avec formulaires : risque principal = collecte/stockage de données et accès aux exports. Réponse = minimisation des données + droits stricts + logs d’export.

- Portail client (documents, factures, tickets) : risque principal = contrôle d’accès défaillant et gestion des sessions. Réponse = rôles, tests d’accès, MFA admin, expiration de session.

- Automatisations (CRM, emailing, paiement) : risque principal = intégrité (webhooks/imports) et SSRF via URL. Réponse = validation, liste blanche, approbation pour actions critiques.

Comment décider ?

Commencez par classer votre site : vitrine simple, collecte de leads, ou accès à des données clients (le niveau d’exigence explose à partir du moment où il y a des comptes et des données). Exigez une checklist “go-live” et un propriétaire interne (même non technique) qui suit : rôles, MFA, sauvegardes/exports, inventaire des plugins, alertes. Piège à éviter : confondre “plateforme sécurisée” et “projet sécurisé” — la plateforme aide, mais vos choix de configuration et de process font la différence.

Conclusion

Un site no-code peut être très sûr, à condition d’appliquer des règles simples et répétables. Les 10 points ci-dessus couvrent l’essentiel : accès, données, intégrations, détection et réaction. Action immédiate : planifiez un “audit express” d’une heure avec votre équipe (ou EloNeva) pour vérifier ces 10 règles avant la prochaine mise en production.